Es posible que no muchas personas se encuentren familiarizadas con el término, pero la “esteganografía” es la gran respuesta al interrogante que plantea este artículo. Es la que corrobora que sí es posible ocultar código malicioso en fotos; también videos, audios, así como en PDFs y cualquier otro tipo de archivo ejecutable. En este sentido, ESET, ha analizado cómo es posible ocultar malware en fotografías, y así mismo, cuáles son las principales señales de que la imagen pudo ser alterada. ¡Todos los detalles de este importante tema a continuación!

Es posible ocultar código malicioso en fotos

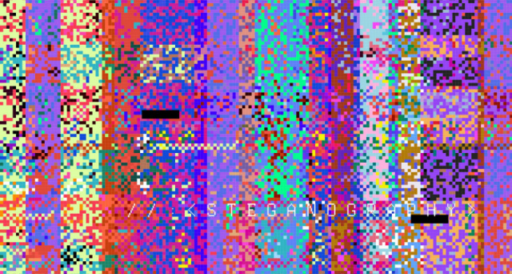

Frecuentemente, la esteganografía se confunde con la criptografía, debido a que ambas técnicas tienen la capacidad de poder proteger la confidencialidad de la información. En la criptografía la información está perceptible pero inteligible, lo que quiere decir que, se sabe que está ahí, pero solo teniendo la clave para su descodificación se tiene la capacidad de poder acceder a la información. Por el contrario, en el caso de la esteganografía está diseñada para que ni siquiera se pueda saber que hay información oculta. Para ello, existen diversas técnicas de ocultar la información, aunque la gran mayoría se basa en sustituir el bit menos significativo del mensaje original por otro que contenga el mensaje oculto.

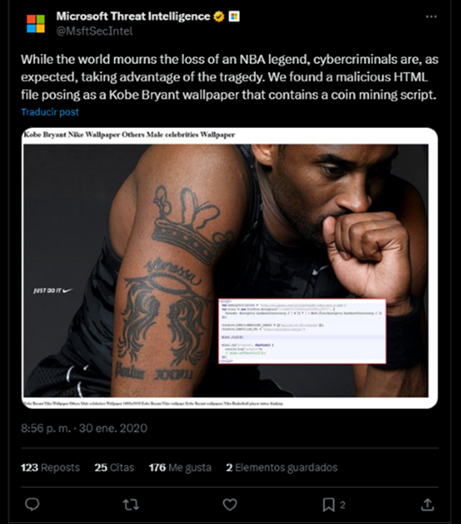

Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica ha comentado, “La información almacenada de forma camuflada en los archivos tendrá un tamaño limitado por la capacidad del archivo visible, logrando de esta manera pasar completamente desapercibida. Se identificaron varios casos en los que las imágenes fueron utilizadas, de una forma u otra, para la distribución de código malicioso. Así, una imagen adorable de un gatito pudo ser usada como método para ocultar otros archivos con malware o bien para descargar aplicaciones maliciosas en Android”.

Vale la pena señalar que al usar esteganografía en una imagen, según ha señalado ESET, es posible que ésta se vea alterada, dando así la pauta de que ha sido modificada. Es de acotar que, esta técnica permite ocultar el código en aquellos bits menos significativos de una imagen. Es decir, reemplazar la información de ciertos pixeles logrando que las alteraciones sean prácticamente imperceptibles, sobre todo si se usa formato PNG antes que el JPG, por las mayores posibilidades de codificación que proporciona.

Gutierrez Amaya ha agregado, “Es importante aclarar que hablamos de archivos multimedia normales, que tienen algunos píxeles o metadatos alterados y manipulados con mucha dedicación, pero no logran infectar si se los abre”.

Un ejemplo de campaña que usó una imagen de Kobe Bryant para ocultar un script y minar así criptomonedas:

Teniendo en cuenta la cantidad de fotos que se comparten en WhatsApp, así como en Facebook o Instagram cabe hacerse la pregunta; ¿Cómo es que no estamos todos infectados con malware?

Si un archivo de imagen es alterado..

Si un archivo de imagen es alterado con código malicioso, es muy posible que se corrompa, que no cumpla con las normas del formato y no se muestre correctamente. Esto representa la primera alarma a la que se debe prestar atención y desconfiar.

En el caso de las redes sociales..

Ahora bien, en las redes sociales, por ejemplo, es todavía más complicado que se comparta una foto con malware porque al subirse cambia su tamaño, se recomprime, al punto que puede ser recortada o corregir algún color de la imagen.

Camilo Gutiérrez Amaya de ESET Latinoamérica ha concluido, “Con las redes sociales como principal epicentro de intercambio de imágenes, es muy probable que los cibercriminales continúen ocultando malware en una imagen gracias a las facilidades de la esteganografía. Y si bien la infección no es tan fácil como con otros vectores, es importante prestar atención a ciertos detalles, como pequeñas diferencias en el color de la imagen, colores duplicados o si la imagen es mucho más grande que la original. Por supuesto, una solución de seguridad siempre será fundamental a la hora de detectar este y otro tipo de ataques”.