Conforme más empresas intensifican el desarrollo de sistemas de Inteligencia Artificial (IA), recurren cada vez más a chips de unidad de procesamiento de gráficos (GPU) para obtener la potencia informática que requieren para ejecutar grandes modelos de lenguaje (LLM) y procesar datos rápidamente a escala masiva. Entre el procesamiento de videojuegos y la IA, la demanda de GPU nunca ha sido tan alta y los fabricantes de chips se apresuran a reforzar la oferta. Sin embargo, es de acotar que, en nuevos descubrimientos publicados recientemente, los investigadores destacan una vulnerabilidad en múltiples marcas y modelos de GPU convencionales (incluidos los chips Apple, así como los Qualcomm y AMD) que podrían permitir a un atacante robar grandes cantidades de datos de la memoria de una GPU. ¡Todos los detalles que debe conocer al respecto los traemos a continuación aquí en TECHcetera!

Vulnerabilidad en múltiples marcas y modelos de GPU

Por si no lo sabía, la industria del silicio ha pasado años perfeccionando la seguridad de las unidades centrales de procesamiento, o CPU, para que no filtren datos en la memoria, incluso cuando están diseñadas para optimizar la velocidad. Pero, dado que las GPU se diseñaron para una potencia de procesamiento de gráficos sin procesar, no se han diseñado en el mismo grado teniendo como prioridad la privacidad de los datos. Sin embargo, conforme la IA generativa y otras aplicaciones de aprendizaje automático amplían los usos de estos chips, los investigadores de la firma de seguridad Trail of Bits, con sede en Nueva York, señalan que las vulnerabilidades en las GPU son una preocupación cada día más urgente.

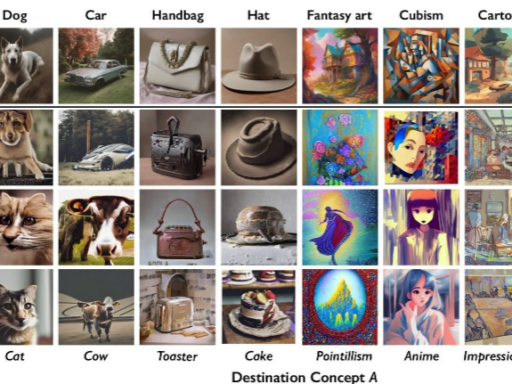

Es de acotar que, para explotar la vulnerabilidad, que los investigadores denominan “LeftoverLocals”, los atacantes requerirían haber establecido una cierta cantidad de acceso al sistema operativo en el dispositivo del objetivo. Las computadoras y servidores modernos se encuentran diseñados concretamente para almacenar datos en silos, de modo que varios usuarios tengan la capacidad de poder compartir los mismos recursos de procesamiento sin poder acceder a los datos de los demás. Pero, un ataque de LeftoverLocals derriba estos muros. Explotar la vulnerabilidad permitiría a un pirata informático extraer datos a los que no debería poder acceder desde la memoria local de las GPU vulnerables, exponiendo cualquier dato que esté allí para ser tomado, lo que podría incluir consultas y respuestas generadas por LLM, así como el pesos que impulsan la respuesta.

Según se ha podido conocer, el verano pasado, los investigadores probaron 11 chips de siete fabricantes de GPU y múltiples marcos de programación correspondientes. Hallaron la vulnerabilidad LeftoverLocals en GPU de Apple, AMD y Qualcomm, y lanzaron una divulgación coordinada de gran alcance de la vulnerabilidad en el mes de septiembre en colaboración con el Centro de Coordinación US-CERT y el Grupo Khronos, un organismo de estándares centrado en gráficos 3D, aprendizaje automático y así mismo, realidad virtual y aumentada.

Los investigadores de Trail of Bits advierten que lograr que diversas soluciones proliferen no será fácil. Incluso cuando los fabricantes de GPU lanzan parches utilizables, los fabricantes de dispositivos que incorporan sus chips en computadoras personales y otros dispositivos deben empaquetar y transmitir las protecciones a los usuarios finales. Con tantos actores en el ecosistema tecnológico global, es dificultoso poder coordinar a todas las partes.

Aunque explotar la vulnerabilidad requeriría cierta cantidad de acceso existente a los dispositivos de los objetivos, las implicaciones potenciales son significativas dado que es común que atacantes crecidamente motivados lleven a cabo ataques encadenando múltiples vulnerabilidades. Además, no hay que dejar de mencionar que, establecer un “acceso inicial” a un dispositivo ya es necesario para diversos tipos comunes de ataques digitales.

Y entonces?

Conforme la virtualización de la GPU se vuelva más frecuente en la infraestructura de la nube pública y más aplicaciones de Inteligencia Artificial pasen de implementarse localmente a ejecutarse en entornos de nube compartidos. Es de resaltar que, sin reformas significativas en la privacidad de la memoria de la GPU, estas transiciones podrían crear un terreno fértil para que los atacantes obtengan fácilmente grandes cantidades de datos de cuantiosos objetivos en un solo ataque.