Tal como lo decía anteriormente, el término “phishing” comúnmente está relacionado con la actividad de pesca; pero, en la informática, se refiere a enviarle trampas o señuelos a una determinada persona u organización para que los usuarios de un sistema a su vez “muerdan el anzuelo”, proporcionando información de interés para el “Hacker” que ha planeado la operación. Este tipo de estafas cibernéticas son un delito, caracterizado por intentar adquirir información confidencial y crítica de una forma fraudulenta. Generalmente, los estafadores usan diversos métodos que van desde llamadas donde intentan hacerse pasar por personas del grupo de conocidos de “la presa” o por empresas sólidas y confiables que están enviando una comunicación vía email, telefónicamente e incluso por chat.

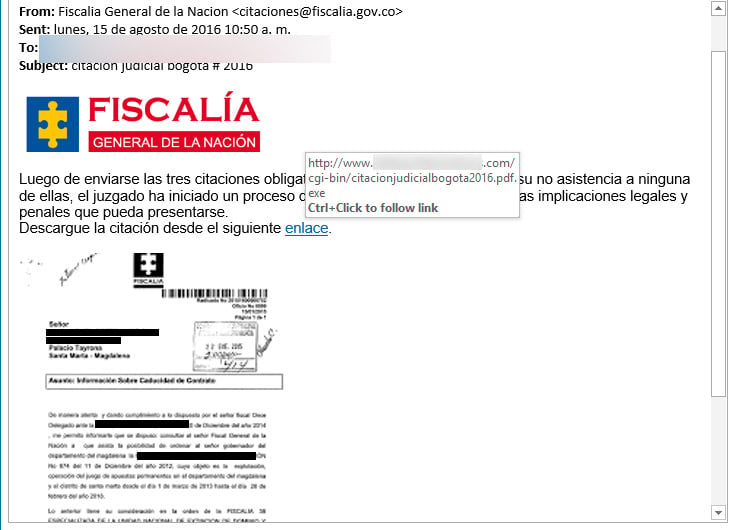

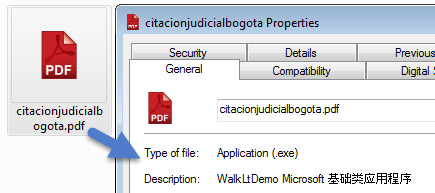

Este es el caso de la reciente campaña detectada en Colombia, donde los piratas informáticos se hacen pasar por un ente como la Fiscalía General de la Nación, enviando una falsa citación vencida y obligatoria. Cómo es natural, la gran mayoría de las personas que reciben el email (presas), suelen asustarse, acto seguido proceder directamente a descargar y ejecutar el archivo adjunto (el anzuelo) sin revisarlo en detalle previamente. Dicho archivo que aparentemente se trata de un .PDF, realmente es un ejecutable que contiene códigos maliciosos del tipo Win32/Remtasu, un troyano ( software malicioso que se presenta al usuario como un programa aparentemente legítimo e inofensivo pero que, al ejecutarlo, ocasiona daños creando una puerta trasera en el terminal que permite la administración remota a un usuario no autorizado) usado para robar datos, dinero y ejecutar más fechorías.

Lo anterior hace que sea menester seguir los consejos de los expertos de ESET para disminuir los riesgos de ser infectados:

- Tener cuidado cuando se reciben emails sospechosos o que parecen ser una imitación de algo enviado por empresas sólidas y confiables: lo mejor, es aplicar lo que decían las abuelas: “ante la duda abstente”; por lo mismo, al ver en un archivo con doble extensión (como por ejemplo “.PDF.EXE”), lo mejor es no abrirlo sin previamente validar si está infectado. Lo mismo aplica para los enlaces.

- No ser confiado: Los delincuentes suelen usar tácticas de ingeniería social para impresionar a amigos y conocidos, y así, hacer que muchas personas procedan a abrir links de dudosa procedencia. Por lo mismo, es mejor validar el enlace antes de ir a abrirlo.

- Hacer backup periódico: de los datos ojalá local y otro en la nube.

- Seguridad: Utilizar siempre contraseñas seguras y únicas.

- Mantener al día el PC: Actualizar permanentemente la versión del sistema operativo.

- Apps: No instalar aplicaciones de fuentes dudosas.

- Tener todos los juguetes para mantener la seguridad: No está de más instalar un software antimalware, un firewall y un antivirus para filtrar las amenazas o conductas sospechosas.

- Conexión: No usar redes WiFi públicas para hacer pagos y/o transacciones bancarias.

- Leer sobre le tema: Mantenerse informado sobre las últimas amenazas.