El año 2026 se perfila como un punto de inflexión en la historia de la ciberseguridad. Según predicciones de expertos como los del IBM Institute for Business Value y de otras organizaciones, la combinación de inteligencia artificial (IA) agéntica y el avance de la computación cuántica podría llegar a marcar el rumbo de las amenazas y las defensas digitales en los próximos años. Esta transformación tecnológica plantea una paradoja: al mismo tiempo que ofrece capacidades defensivas sin precedentes, también amplifica los riesgos de una forma nunca antes vista.

IA Agéntica: autonomía con velocidad… y vulnerabilidades

Para 2026, se espera que sistemas de IA cada vez más autónomos —los llamados agentes de IA— no solo asistan, sino que actúen por sí mismos en tareas complejas. Esto incluye desde automatizar respuestas de seguridad hasta gestionar (hasta cierto punto) decisiones operativas estratégicas. Esa autonomía podría llegar a ser una ventaja competitiva enorme, permitiendo a las organizaciones responder a tiempo ante amenazas y cambios del entorno.

Pero esta misma velocidad puede volverse contra diferentes actores. Los agentes de IA pueden ser manipulados por atacantes a través de técnicas avanzadas como la inyección indirecta de indicaciones o de prompts, lo que en teoría podría llegar a permitir que un agente vaya más allá de los limites sin intervención humana. En un mundo donde bots inteligentes operan algunas veces sin supervisión directa, monitorear y responsabilizar las acciones de una IA se convierte en todo un desafío crítico pues, las empresas pueden saber qué datos se filtraron sin saber qué agente lo hizo, cómo o por qué.

La amenaza de la “Shadow AI” y los deepfakes hiperrealistas

Otra tendencia clave para 2026 es el auge del llamado Shadow AI: herramientas y modelos de IA que se implementan sin control ni gobernanza centralizada dentro de las organizaciones. Aunque estas tecnologías pueden agilizar tareas, su uso no aprobado puede elevar dramáticamente el riesgo de brechas de datos, con costos potenciales que superan cientos de miles de dólares.

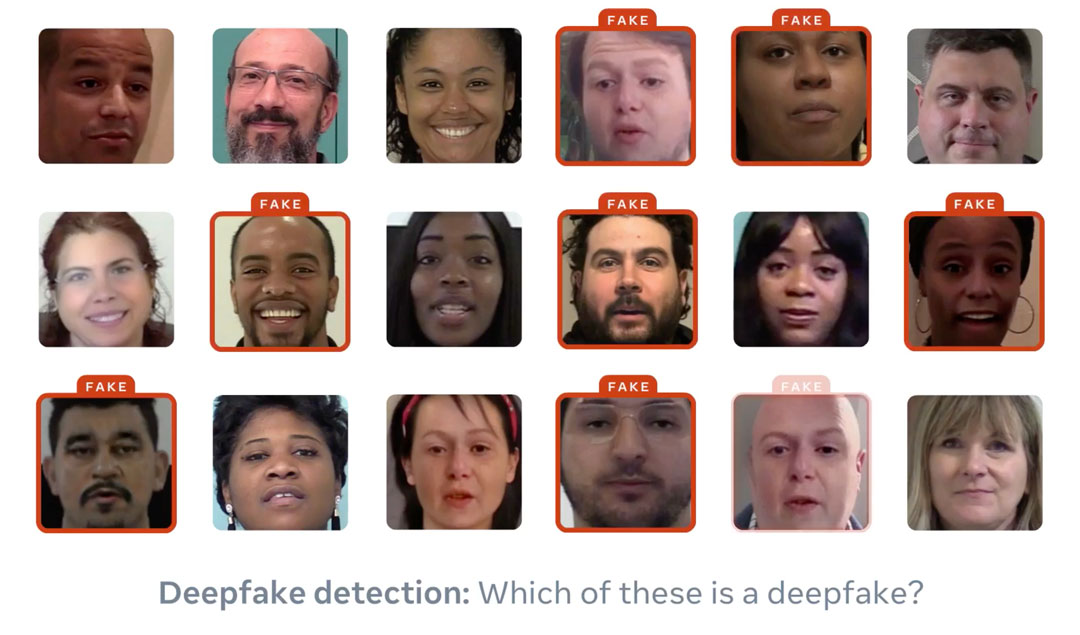

Junto a esto, los contenidos generados sintéticamente —como deepfakes de audio o video— han aumentado exponencialmente, dificultando tanto la detección como la defensa tradicional. Así las cosas, varias firmas de seguridad advierten que, para 2026, algunos deepfakes serán tan convincentes que será prácticamente imposible distinguirlos a simple vista, obligando a las organizaciones a reentrenar a personas y sistemas a cuestionar la intención detrás de lo que muestran.

Esta tendencia afecta especialmente la seguridad de la identidad digital, ya que herramientas de suplantación pueden aprovecharse para fraude, ingeniería social y acceso no autorizado si no se refuerzan con medidas más robustas.

Malware polimórfico y ataques sin clic (“zero‑click”)

El poder de la IA no solo se usa para defender; también es empleado por los atacantes. Lastimosamente, gracias a la IA generativa, incluso actores sin sofisticación técnica pueden crear software malicioso que cambia constantemente su firma para evadir la detección tradicional de antivirus y sistemas de seguridad (el denominado malware polimórfico).

Además, emergen métodos de ataque como los zero‑click, en los que un agente de IA manipulado puede operar sin que el usuario interactúe con un enlace o archivo malicioso. Este tipo de amenazas elimina uno de los últimos amortiguadores humanos —el clic— y pone en evidencia la necesidad de sistemas de defensa automatizados e inteligentes.

IA para la detección, respuesta y resiliencia

Mientras los ciberdelincuentes emplean IA para amplificar ataques, las defensas también integran estos mismos motores para contrarrestarlos. Las soluciones de seguridad impulsadas con esta tecnología también pueden analizar grandes volúmenes de telemetría, detectar anomalías en tiempo real y automatizar respuestas antes de que un ataque se propague.

Este enfoque pasa de una seguridad reactiva a una defensa predictiva: se anticipan patrones de amenaza, se modelan vectores de ataque y se generan barreras en tiempo real. La automatización inteligente se vuelve esencial para detectar intentos de explotación o brechas emergentes con mayor rapidez que los métodos tradicionales.

El salto cuántico y la urgencia de la criptografía poscuántica

Quizás uno de los desafíos más disruptivos para 2026 es la llegada de la computación cuántica. Esta tecnología promete un salto enorme en capacidad de cálculo, pero también tiene el potencial de romper muchos de las credenciales de los actuales sistemas criptográficos que protegen datos sensibles en redes, transacciones y comunicaciones.

IBM, Oracle, Red Hat y otros actores importantes en materia de seguridad están impulsando la adopción de algoritmos criptográficos poscuánticos (PQC): métodos de cifrado diseñados para resistir los ataques de computación cuántica. La implementación de estos mecanismos “quantum‑safe” no es inmediata ni trivial; requiere reemplazar gradualmente algoritmos tradicionales y garantizar la llamada criptoagilidad, es decir, la capacidad de cambiar rápidamente entre esquemas criptográficos conforme evolucionan las amenazas.

La preparación ante el llamado “Q‑Day” —cuando los ordenadores cuánticos sean capaces de descifrar criptografía clásica— será una prioridad de seguridad estratégica en 2026.

Passkeys y la evolución de la autenticación

En TECHcetera llevamos bastante tiempo hablando de los llamado Passkeys o sistemas de autenticación que reemplazan contraseñas tradicionales. Resilientes frente a phishing y más difíciles de comprometer, estos se están siendo adoptando en grandes organizaciones para fortalecer la identidad digital, un ámbito que se vuelve crítico frente a ataques de suplantación potenciados por IA.

Esto no solo eleva la protección contra ataques basados en credenciales, sino que también simplifica la experiencia del usuario, al tiempo que reduce los vectores de infiltración asociados a contraseñas débiles o reutilizadas.

Un año de oportunidades y riesgos

El panorama de ciberseguridad para 2026 es dual, es desafiante y, sobre todo, apasionante: la IA agéntica y la computación cuántica pueden llegar a redefinir tanto las amenazas como las defensas. Para las organizaciones será fundamental construir estrategias que integren tecnologías avanzadas con marcos sólidos de gobernanza, políticas de datos robustas y un enfoque centrado en la resiliencia digital.

La seguridad ya no puede ser reactiva ni aislada. En un mundo donde los sistemas inteligentes operan de forma autónoma, comprender y controlar tanto los beneficios como los riesgos tecnológicos será la clave para proteger los activos digitales y mantener la confianza en un ecosistema cada vez más complejo.